Kalau yang Anda maksud dengan captcha mobile jkn apa, jawabannya sederhana: CAPTCHA mobile adalah mekanisme verifikasi untuk membedakan pengguna manusia dari bot di aplikasi ponsel, sementara “JKN” sering muncul sebagai konteks layanan publik/layanan kesehatan yang punya risiko tinggi terhadap spam, scraping, credential abuse, dan pendaftaran palsu. Jadi, kalau Anda sedang membangun atau mengamankan aplikasi mobile yang menangani data sensitif, CAPTCHA bukan sekadar “kotak centang”; ia adalah lapisan proteksi yang membantu memastikan interaksi yang masuk benar-benar berasal dari perangkat dan pengguna yang sah.

Pada praktiknya, CAPTCHA mobile bekerja berbeda dari CAPTCHA web klasik. Alih-alih memaksa pengguna mengetik teks terdistorsi, solusi modern cenderung memverifikasi risiko lewat token, sinyal perangkat, dan validasi server-side. Pendekatan ini jauh lebih nyaman untuk aplikasi seluler, terutama saat Anda ingin menjaga alur login, pendaftaran, reset PIN, klaim manfaat, atau formulir layanan publik tetap mulus.

CAPTCHA mobile itu apa, dan kenapa relevan untuk aplikasi seperti JKN?

CAPTCHA mobile adalah lapisan verifikasi yang ditempatkan di aplikasi Android atau iOS untuk menilai apakah sebuah aksi datang dari manusia. Untuk aplikasi seperti JKN, tantangannya biasanya bukan cuma “spam” biasa, melainkan:

- Pendaftaran massal dengan identitas palsu

- Percobaan login berulang

- Pengambilan data secara otomatis

- Penyalahgunaan kuota atau fasilitas

- Request palsu yang membebani backend

Di mobile, bot sering mencoba meniru perilaku pengguna nyata: membuka aplikasi, mengirim request, bahkan memalsukan device signals. Karena itu, proteksi yang baik tidak boleh hanya mengandalkan pemeriksaan di sisi client. Anda perlu validasi server yang memeriksa token tantangan, IP client, dan konteks request.

Ada beberapa pendekatan yang umum dipakai:

| Solusi | Kekuatan | Kelemahan | Cocok untuk mobile? |

|---|---|---|---|

| reCAPTCHA | Ekosistem luas, familiar | Sering terasa lebih web-first | Ya, tetapi integrasi dan UX perlu perhatian |

| hCaptcha | Kontrol privasi dan monetisasi tertentu | UX bisa bervariasi tergantung konfigurasi | Ya |

| Cloudflare Turnstile | Ringan, minim friksi | Bergantung pada setup edge / perimeter | Bisa, terutama bila backend Anda sudah di Cloudflare |

| CAPTCHA token-based custom | Fleksibel, bisa disesuaikan | Perlu implementasi lebih disiplin | Sangat cocok jika Anda ingin kontrol penuh |

Untuk aplikasi mobile, model token-based sering paling natural: aplikasi meminta challenge, menerima pass token, lalu backend memvalidasi token itu sebelum mengizinkan aksi sensitif. Ini membuat perlindungan tetap ada tanpa mengganggu pengguna normal.

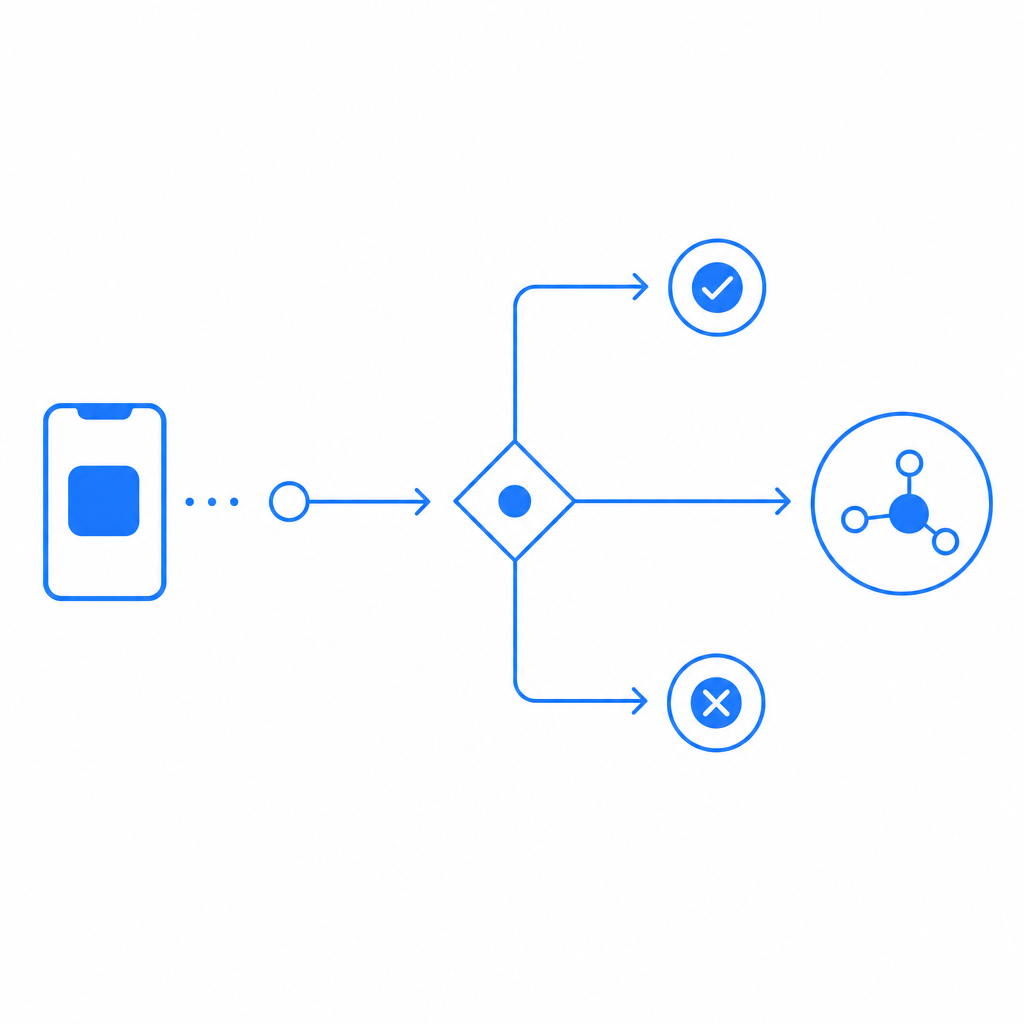

Cara kerja CAPTCHA mobile yang sehat

Alur yang baik umumnya seperti ini:

- Aplikasi memicu challenge saat aksi berisiko terjadi.

- SDK di perangkat mengambil challenge dan menghasilkan pass token.

- Aplikasi mengirim pass token ke backend bersama client IP.

- Backend memvalidasi token ke server CAPTCHA.

- Backend mengizinkan atau menolak request berdasarkan hasil validasi.

Pada CaptchaLa, pendekatan ini didukung lewat SDK native untuk Web (JS/Vue/React), iOS, Android, Flutter, dan Electron, serta dukungan server SDK seperti captchala-php dan captchala-go. Kalau tim Anda bekerja lintas platform, ini mengurangi gesekan integrasi karena pola implementasinya tetap konsisten.

Di sisi server, validasi dilakukan dengan request POST ke:

https://apiv1.captcha.la/v1/validatedengan body seperti:

{

"pass_token": "token_dari_client",

"client_ip": "203.0.113.10"

}dan header X-App-Key serta X-App-Secret.

Contoh alur implementasi yang rapi:

// Client side

1. Render challenge when user starts a sensitive action

2. Receive pass_token from CAPTCHA SDK

3. Send pass_token to backend

// Server side

4. Call validation endpoint with pass_token and client_ip

5. If validation succeeds, continue request

6. If validation fails, block or step up verificationKalau Anda memakai pendekatan ini untuk pendaftaran akun, reset akses, atau pengajuan layanan, Anda tidak perlu “menghukum” semua pengguna dengan tantangan berat. Cukup pasang challenge di titik rawan.

Kapan challenge perlu muncul di mobile app?

Tidak semua aksi harus diproteksi dengan cara yang sama. Di aplikasi mobile, terlalu sering menampilkan challenge justru bisa merusak UX. Praktiknya, gunakan aturan berbasis risiko. Berikut titik-titik yang paling masuk akal:

1) Saat onboarding atau registrasi

Jika bot mencoba membuat banyak akun, challenge di awal bisa menyaring traffic otomatis sebelum database Anda penuh.

2) Saat login gagal berulang kali

Setelah beberapa percobaan gagal, challenge bisa menjadi step-up verification yang lebih ramah dibanding lockout total.

3) Saat mengubah data sensitif

Misalnya perubahan nomor telepon, email, PIN, atau data identitas.

4) Saat aktivitas terlihat tidak wajar

Contohnya request berkecepatan tinggi, pola IP aneh, atau perangkat baru yang tiba-tiba mengakses tindakan sensitif.

5) Saat endpoint rentan disalahgunakan

Form pengaduan, permintaan OTP, kueri data publik, atau pembuatan tiket bisa menjadi target automasi.

Jika Anda ingin memulai dengan proteksi yang ringan, docs biasanya adalah tempat paling cepat untuk melihat alur integrasi SDK dan validasi server. Untuk tim produk, pendekatan ini penting karena Anda bisa menyeimbangkan keamanan dan konversi tanpa membuat pengguna normal merasa sedang diuji terus-menerus.

Praktik implementasi yang biasanya paling aman

Berikut beberapa detail teknis yang sebaiknya diperhatikan saat Anda memasang CAPTCHA mobile:

Lakukan validasi di server, bukan di client.

Client hanya memegang token sementara; keputusan akhir harus ada di backend.Ikat validasi ke client IP bila tersedia.

Ini menambah konteks saat backend memeriksa apakah token cocok dengan request yang masuk.Gunakan challenge hanya pada endpoint sensitif.

Jangan pasang di semua layar. Fokus pada login, registrasi, perubahan data, dan request berisiko.Siapkan fallback yang jelas.

Jika validasi gagal, tampilkan pesan yang informatif, bukan error generik.Pantau friksi pengguna.

Jika terlalu banyak pengguna sah yang tertahan, evaluasi threshold, waktu pemanggilan challenge, atau lokasi penempatan.

Untuk deployment mobile modern, fakta integrasi juga penting. Jika tim Anda memakai Android native, tersedia artefak Maven la.captcha:captchala:1.0.2. Untuk iOS, ada CocoaPods Captchala 1.0.2. Untuk Flutter, tersedia paket pub.dev captchala 1.3.2. Ini membantu saat Anda ingin konsisten di beberapa platform tanpa membuat implementasi jadi berbeda-beda.

Di sisi operasional, CaptchaLa juga menawarkan model penggunaan yang mudah dipetakan ke skala traffic: free tier 1000/bulan, Pro 50K–200K, dan Business 1M. Karena mereka menyebut fokus pada first-party data only, ini relevan untuk tim yang ingin menjaga kontrol data dan tidak ingin terlalu bergantung pada sinyal pihak ketiga yang sulit diaudit.

Membandingkan opsi: kapan memilih apa?

Kalau pertanyaannya bukan hanya “captcha mobile jkn apa”, tetapi “solusi mana yang paling cocok untuk aplikasi saya”, pendekatan yang sehat adalah melihat tujuan Anda:

- Pakai reCAPTCHA jika tim Anda sudah sangat familiar dengan ekosistem Google dan kebutuhan utamanya adalah integrasi umum yang sudah sering dipakai.

- Pakai hCaptcha jika Anda ingin alternatif yang umum dipakai untuk perlindungan bot dengan karakteristik konfigurasi berbeda.

- Pakai Cloudflare Turnstile jika Anda sudah banyak bergantung pada Cloudflare di edge/perimeter.

- Pakai token-based CAPTCHA yang mobile-friendly jika prioritas Anda adalah alur aplikasi seluler, kontrol integrasi, dan validasi server yang jelas.

Untuk banyak tim produk mobile, faktor penentu bukan “siapa paling terkenal”, melainkan:

- seberapa cepat integrasi selesai,

- seberapa minim friksi pengguna,

- seberapa mudah dipantau di backend,

- dan seberapa baik cocok dengan arsitektur aplikasi yang sudah ada.

Kalau Anda ingin menjaga alur mobile tetap halus, pilihan yang memberi SDK native, server validation yang jelas, dan deployment fleksibel biasanya paling enak dipelihara.

Penutup: gunakan CAPTCHA sebagai kontrol risiko, bukan penghalang

CAPTCHA mobile yang baik seharusnya bekerja seperti pemeriksaan keamanan yang sopan: hadir saat perlu, tidak mengganggu saat tidak perlu, dan selalu divalidasi di server. Untuk konteks aplikasi seperti JKN atau layanan publik lain yang rentan abuse, pendekatan ini bisa membantu melindungi akun, formulir, dan backend tanpa mengorbankan pengalaman pengguna.

Jika Anda ingin melihat cara integrasi yang lebih rinci, mulai dari SDK hingga validasi server, lihat docs atau tinjau paket dan opsi di pricing.