Wenn Sie nach „captcha alternativen“ suchen, wollen Sie meist keine bloße Liste von Anbietern, sondern eine Entscheidungshilfe: Welche Lösung passt zu UX, Datenschutz, Integrationsaufwand und Abwehrqualität? Die kurze Antwort lautet: Für viele Teams sind Cloudflare Turnstile, hCaptcha und reCAPTCHA die bekanntesten Alternativen, aber die richtige Wahl hängt davon ab, ob Sie eher frictionless Verifikation, striktere Bot-Defense oder eine SDK-/API-gesteuerte Lösung brauchen.

Der wichtigste Punkt vorab: Eine gute Alternative ersetzt nicht nur ein traditionelles CAPTCHA-Widget, sondern fügt sich in Ihren gesamten Request-Fluss ein — Frontend, Backend, Fehlerbehandlung, Rate-Limits und Monitoring. Genau dort unterscheiden sich die Optionen oft deutlicher als in der reinen „Ich bin kein Roboter“-Schicht.

Was „captcha alternativen“ heute wirklich bedeutet

Früher stand CAPTCHA fast synonym für verzerrte Texte oder Bildrätsel. Heute meinen viele mit „captcha alternativen“ Lösungen, die Bot-Traffic reduzieren, ohne Nutzer unnötig zu nerven. Das kann ein unsichtbarer Challenge-Flow sein, ein stateless Token-Check oder eine serverseitige Verifikation nach einem kurzen Frontend-Signal.

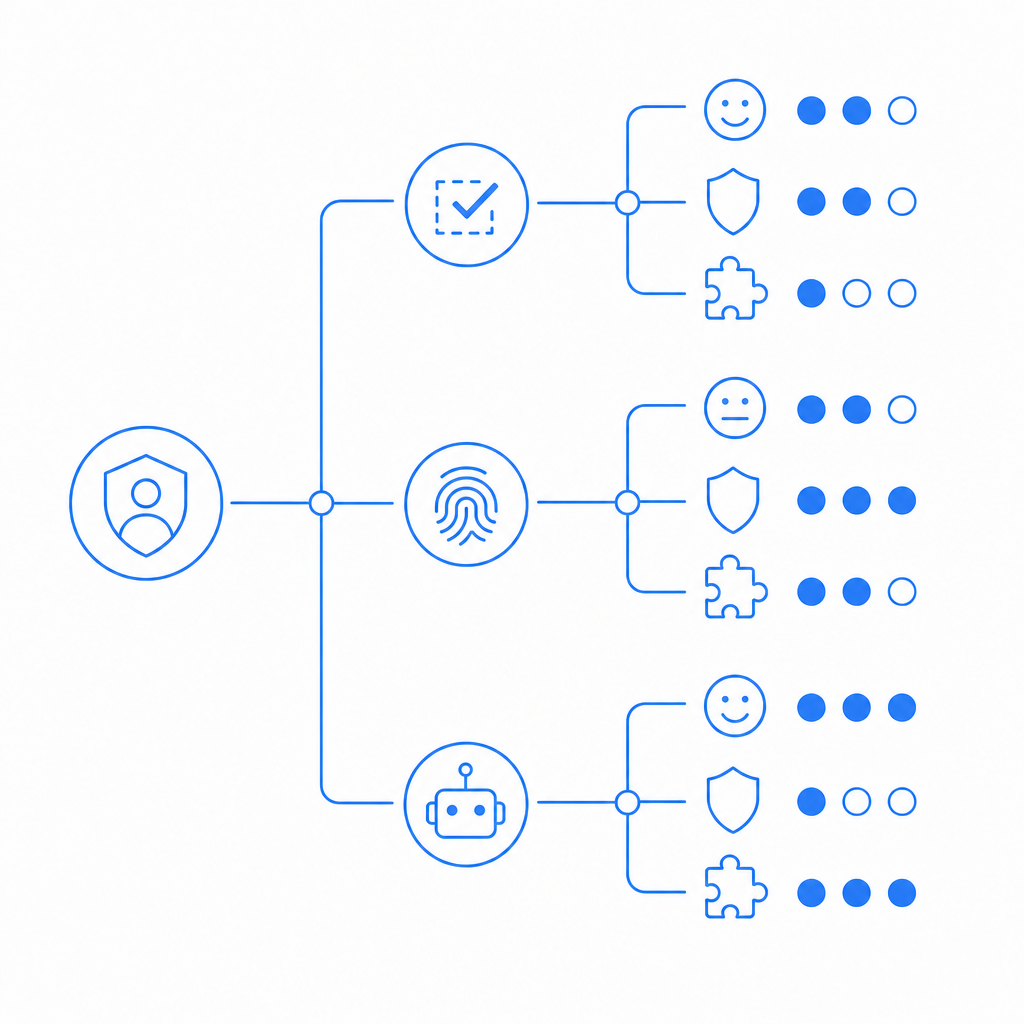

Aus Defender-Sicht lassen sich moderne Ansätze grob in vier Gruppen einteilen:

Klassische interaktive CAPTCHAs

Gut gegen simple Bots, aber oft mit hoher Reibung und schwächerer Conversion auf mobilen Geräten.Invisible oder frictionless Checks

Weniger Nutzerinteraktion, aber abhängig von Signalen, Risk-Scoring oder Cookie-/Browser-Kontext.Challenge-Token-Systeme

Das Frontend holt einen Token oder Challenge-Nachweis, das Backend validiert ihn serverseitig.Mehrschichtige Bot-Defense

Kombiniert Verifikation mit Rate-Limits, Device/Session-Signalen und Abuse-Logging.

Wenn Sie die richtige Alternative auswählen, sollten Sie nicht nur fragen „Wie schwer ist das Puzzle?“, sondern „Wie zuverlässig kann ich einen gültigen Pass auf dem Server prüfen?“

Vergleich: reCAPTCHA, hCaptcha, Cloudflare Turnstile und moderne SDK-Ansätze

Die bekanntesten captcha alternativen unterscheiden sich weniger in ihrem Marketing als in ihrer technischen Einbettung.

| Lösung | Nutzererlebnis | Integrationsstil | Daten-/Kontrollmodell | Typische Stärke |

|---|---|---|---|---|

| reCAPTCHA | oft frictionless, teils interaktiv | Google-Frontend + Serverprüfung | stark an Google-Ökosystem gebunden | große Verbreitung, gute Erkennung |

| hCaptcha | meist ähnlich zu klassischen CAPTCHAs, teils unsichtbar | Widget + Serververifikation | Fokus auf Datenschutz-/Publisher-Optionen | gute klassische Bot-Hürden |

| Cloudflare Turnstile | sehr wenig Reibung | Widget + Validation | eng mit Cloudflare-Kontext verknüpft | gute UX, niedrige Hürde |

| SDK-/API-basierte Bot-Defense | flexibel, oft sehr wenig UI | Native SDKs + Server-API | stärker kontrollierbar, first-party-orientiert | maßgeschneiderte Integration |

Für Teams, die eine Lösung als Baustein in ihre eigene Produktarchitektur integrieren wollen, ist ein SDK-/API-Ansatz oft attraktiver. CaptchaLa verfolgt genau dieses Modell: native SDKs für Web (JS, Vue, React), iOS, Android, Flutter und Electron, dazu Server-SDKs wie captchala-php und captchala-go. Das ist interessant, wenn Sie eine konsistente Verifikation über mehrere Plattformen hinweg brauchen.

Ein praktischer Unterschied: Manche Teams wollen nur ein Widget einbauen. Andere wollen ein verifizierbares Token erzeugen, dieses serverseitig prüfen und den Schutz in ihre Auth-, Signup- oder Checkout-Route einhängen. Die zweite Gruppe profitiert meist stärker von einer klaren API.

Worauf Sie bei einer Alternative achten sollten

Die beste Entscheidung fällt selten über ein einzelnes Feature. Diese Punkte sind in der Praxis wichtiger:

1) Integrationsaufwand

Prüfen Sie, wie schnell Sie Frontend und Backend verbinden können. Je klarer der Validierungsablauf, desto besser.

Bei Captcha-ähnlichen Systemen ist der Server-Check besonders wichtig. Ein typischer Validierungsfluss kann so aussehen:

# Validate a pass token on your backend

# Replace values with your real credentials and request data

curl -X POST "https://apiv1.captcha.la/v1/validate" \

-H "Content-Type: application/json" \

-H "X-App-Key: YOUR_APP_KEY" \

-H "X-App-Secret: YOUR_APP_SECRET" \

-d '{

"pass_token": "TOKEN_FROM_CLIENT",

"client_ip": "203.0.113.10"

}'Dieser Ablauf ist deshalb relevant, weil er klar zwischen Client-Signal und Server-Autorisierung trennt. Die App entscheidet nicht anhand eines bloßen UI-Häkchens, sondern anhand eines validierten Tokens.

2) Plattformabdeckung

Wenn Sie nur Web haben, reicht oft ein Web-Widget. Wenn Sie aber Web, iOS, Android und Flutter betreiben, ist eine gemeinsame Integrationsstrategie wertvoll. CaptchaLa unterstützt dafür native SDKs und bietet UI in 8 Sprachen, was für internationale Produkte hilfreich sein kann.

3) Datenschutz und Datenfluss

Viele Teams achten inzwischen darauf, wie viel Drittanbieter-Kontext sie akzeptieren. Ein first-party-orientierter Ansatz kann helfen, Datenflüsse überschaubar zu halten. Wichtig ist dabei nicht nur, was erhoben wird, sondern auch, wie Sie die Verifikation dokumentieren und intern absichern.

4) Skalierung und Preismodell

Ein Produkt mit 1.000 Requests pro Monat braucht andere Grenzen als eine Plattform mit Millionen von Anmeldungen, Formularen oder API-Interaktionen. Grob ist es sinnvoll, die geplante Last gegen die Tarifstufe zu spiegeln: Free bei 1.000/Monat, Pro im Bereich 50K–200K, Business bei 1M. Das ist kein Kaufargument an sich, aber ein wichtiger Filter, wenn Sie PoC, Launch und Wachstum zusammen denken.

Technische Einbindung: Frontend und Server sauber trennen

Die beste Praxis ist meist: Frontend erzeugt oder erhält ein Challenge-Ergebnis, Backend validiert es, und erst dann wird die eigentliche Aktion freigegeben. So reduzieren Sie Fehlalarme und machen Missbrauch messbar.

Ein knapper Ablauf kann so aussehen:

- Nutzer öffnet Formular oder Login.

- Frontend lädt den Challenge-Loader von

https://cdn.captcha-cdn.net/captchala-loader.js. - Das SDK/Widget erzeugt einen

pass_token. - Ihr Backend ruft

POST https://apiv1.captcha.la/v1/validateauf. - Das Backend prüft

pass_tokenplusclient_ipmitX-App-KeyundX-App-Secret. - Nur bei gültigem Ergebnis wird die Aktion ausgeführt.

Für serverseitige Sonderfälle gibt es zusätzlich POST https://apiv1.captcha.la/v1/server/challenge/issue, wenn Sie Token/Challenge-Flows bewusst aus dem Backend anstoßen möchten. Die Referenz dazu finden Sie in den docs.

Ein Beispiel in Pseudocode für die Backend-Logik:

if request is sensitive:

token = request.body.pass_token

ip = request.client_ip

result = validate_token(token, ip)

if result is valid:

continue to signup_or_login()

else:

reject_request()Das klingt simpel, ist aber genau die Art von Struktur, die später Incident-Response, Logging und A/B-Tests erleichtert.

Welche Alternative passt zu welchem Team?

Nicht jede captcha alternative ist für dieselben Anforderungen gebaut.

SaaS mit hoher Conversion-Orientierung

Wenn Reibung besonders teuer ist, lohnt sich eine möglichst unauffällige Verifikation.Apps mit mehreren Plattformen

Wenn Web und Mobile gemeinsam geschützt werden sollen, sind native SDKs oft pragmatischer als mehrere getrennte Integrationen.Teams mit klarer Backend-Kontrolle

Wenn Sie Validierungsregeln selbst steuern möchten, ist ein API-first-Ansatz meist angenehmer.Organisationen mit bestehender Infrastruktur bei Cloudflare oder Google

Dann kann Turnstile oder reCAPTCHA bereits aus Gründen der Vereinfachung sinnvoll sein, solange die Kontroll- und Datenschutzanforderungen passen.

Der Punkt ist nicht, einen Namen „zu gewinnen“, sondern die Sicherheitskette sinnvoll zu bauen. Wer das sauber macht, reduziert nicht nur Spam und Credential Stuffing, sondern auch unnötige Support-Fälle.

CaptchaLa ist dafür eine naheliegende Option, wenn Sie eine kontrollierbare, first-party-orientierte Bot-Defense mit Web- und Mobile-SDKs suchen, ohne sich auf einen einzigen UI-Mechanismus festzulegen. Falls Sie die Details tiefer prüfen möchten, schauen Sie in die docs oder vergleichen Sie die Stufen auf der pricing-Seite.

Fazit

Die beste Antwort auf „captcha alternativen“ ist selten „nimm X“. Besser ist: Wählen Sie die Lösung, die zu Ihrem Produkt, Ihrem Stack und Ihrem Risikoprofil passt. reCAPTCHA, hCaptcha und Cloudflare Turnstile sind valide Referenzen; ein SDK-/API-basierter Ansatz kann aber deutlich besser passen, wenn Sie Plattformvielfalt, Serverkontrolle und konsistente Verifikation priorisieren.

Wenn Sie als Nächstes evaluieren möchten, beginnen Sie mit einem kleinen Pilot: eine sensible Route, ein Backend-Validate-Call, ein Messwert für Reibung und ein Messwert für Missbrauch. Von dort aus sehen Sie sehr schnell, welche Alternative wirklich zu Ihrem Setup passt.